Facultad de Ciencias y Tecnología - 02 de Abril de 2025

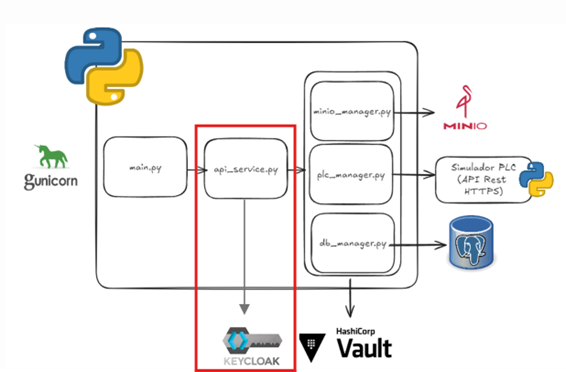

Vicente Llorent Vaquero. - 05 de Noviembre de 2024

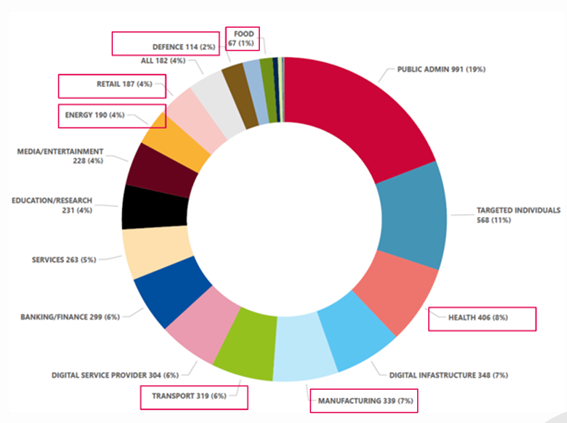

Sandra Lado - 30 de Octubre de 2024

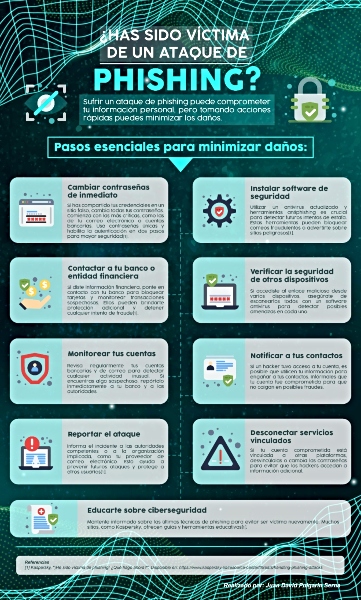

Juan David Pulgarín Serna - 29 de Octubre de 2024